martedì 31 gennaio 2012

sabato 28 gennaio 2012

Le alternative a Megavideo e Megaupload

By Punto Informatica Redazione • gennaio 28, 2012 • 0 Comments

venerdì 27 gennaio 2012

Il tablet per tutte le tasche. Ekoore IRON 3G.

By Punto Informatica Redazione • gennaio 27, 2012 • 0 Comments

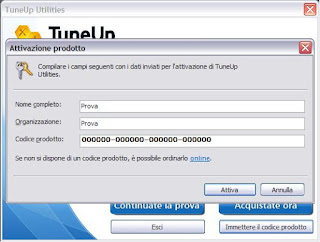

Metti il turbo a Windows con TuneUp Utilities 2010.

By Punto Informatica Redazione • gennaio 27, 2012 • 0 Comments

Il sistema operativo Windows ha molte risorse nascoste che permettono agli utenti di ottimizzare le prestazioni del pc, Queste risorse devono essere avviate, però non è sempre facile farlo manualmente perché bisognerebbe conoscere il sistema molto profondamente e quindi muoversi con estrema cautela , visto che modifiche così approfondite possono portare ad una compromissione definitiva del sistema operativo.

Kinetic lo smartphone che si piega.

By Punto Informatica Redazione • gennaio 27, 2012 • 0 Comments

Video di IntoMobile.

mercoledì 25 gennaio 2012

Asus Transformer Prime, da oggi disponibile in italia a €599.

By Punto Informatica Redazione • gennaio 25, 2012 • 0 Comments

Trasformare Windows 7 in Windows 8.

By Punto Informatica Redazione • gennaio 25, 2012 • 0 Comments

Cosa ci serve?

Guida all'installazione.

martedì 24 gennaio 2012

Fileserve, Filesonic e altri file hosting chiudono. Chiusura a catena.

By Punto Informatica Redazione • gennaio 24, 2012 • 0 Comments

Fileserve, Uploaded, VideoBB, VideoZer FileJungle, UploadStation, FilePost e altri.

4shared, MediaFire e Org torrent siano già sotto indagine FBI.

PayPal starebbe iniziando a restituire ai neo-abbonati Filesonic la quota di abbonamento al servizio.

E' finita per questi servizi di file hosting.

domenica 22 gennaio 2012

Proteggere il pc con Microsoft Security Essentials

By Punto Informatica Redazione • gennaio 22, 2012 • 0 Comments

Quando si tratta di proteggere il nostro pc da minacce esterne (virus di tutti i tipi), i mezzi a disposizione (antivirus) non mancano di certo, infatti di programmi interessati a questo scopo se ne trovano parecchi sia gratis che a pagamento. Ma spesso un buon software di difesa per il nostro sistema può divenire molto costoso per poi ritrovarsi magari non all'altezza delle nostre aspettative.

- Home : Mostra informazioni sullo stato del sistema e della protezione, da qui è possibile avviare una scansione.

- Aggiorna : Da questa scheda è possibile avviare l'aggiornamento del database con nuove firme virus per migliorare il rilevamento di nuove minacce.

- Cronologia : Viene mostrata la cronologia di informazioni sulle minacce rilevate sino a quel momento.

- Impostazioni : Strumento per configurazione di Security Essentials.

- Opzioni di analisi : A seconda delle esigenze è possibile cambiare la modalità di analisi del sistema.

- Esegui analisi : Scegliere la modalità , ed avvia la ricerca di possibili minacce sul sistema.

- Impostazioni analisi : Mostra informazioni alla pianificazione perioda della scansione del pc e consente la modifica delle impostazioni.

venerdì 20 gennaio 2012

Riflessione sulla chiusura di Megaupload, Megavideo e Megaporn

By Punto Informatica Redazione • gennaio 20, 2012 • 0 Comments

Pure il più santo navigatore al mondo avrà scaricato qualcosa da Megaupload o avrà visto qualche video in streaming su Megavideo. Megaporn è (o meglio era) indicato per un pubblico adulto.

E bene, questi servizi erano utilizzati da utenti per la condivisione di materiale pirata o visione di materiale pirata.

Servizi pensati per sfruttare tutta la velocità della propria linea ADSL che dava un netto taglio con il passato quando si aspettava ore e ore per scaricare un file con eMule.

Il fenomeno ormai era sotto gli occhi di tutti.

Un sistema che addirittura premiava chi condivideva file di grosso interesse cioè che venivano scaricati molte volte.

E così l'FBI ha dato un taglio definitivo alla spina.

60 anni di carcere rischiano 7 individui e 2 società collegate (Megaupload Limited e Vestor Limited).

Cospirazione a scopo di racket, cospirazione a scopo di violazione di copyright, cospirazione a scopo riciclaggio di denaro sporco e infine violazione criminale del copyright.

Accuse pesanti insomma.

Chi trema di più è Kim Dotcom (aka Kim Schmitz e Kim TimJim Vestor), trentasettenne residente a Hong Kong e in Nuova Zelanda, capo del gruppo già in manette.

60 anni, almeno in Italia, non li danno nemmeno a chi ammazza una persona. Tra buona condotta, pentimenti e collaborazioni con la giustizia, si vedono quasi ogni giorno sentenze da far mettere mani nei capelli, con pene che si riducono a 10-15 anni di carcere.

Toccate gli interessi dei pochi ed ecco come le autorità si muovono.

Per quanto riguarda Megaupload, c'è gente che aveva sui loro server dati importanti.

Questi servizi bene o male erano nati proprio con l'intento di offrire un punto di appoggio per chi volesse condividere con gli altri propri lavori, appunti e altro.

Ora queste persone non si ritrovano più niente e c'è gente che aveva pagato anche abbonamenti premium per evitare tempi di attesa o usufruire di altre caratteristiche opzionali.

Inoltre è da sottolineare che servizi simili a Megaupload ce ne sono molti.

Se l'FBI fosse intenzionata a proseguire l'ennesima battaglia nel nome del copyright allora dovrebbe chiudere tutti i siti che offrono servizi simili a Megaupload.

PuntoInformatica è contro la pirateria. Pensiamo che il lavoro che c'è dietro ad ogni opera è frutto dell'ingegno di persone che usano ore e ore della propria vita cercando di dare il massimo per realizzarla.

Ma non si può nemmeno accettare che da un giorno all'altro venga chiuso un sito con milioni se non addirittura miliardi di file dove molte persone avevano magari file importanti e che ora non possono più recuperare.

giovedì 19 gennaio 2012

Megaupload e Megavideo chiuso dal FBI.

By Punto Informatica Redazione • gennaio 19, 2012 • 0 Comments

mercoledì 18 gennaio 2012

[HTML] Form: inserire dati in una pagina

By Punto Informatica Redazione • gennaio 18, 2012 • 0 Comments

I form HTML sono usati per passare i dati inseriti nella pagina a un server.

Un form può contenere un campo di testo, aree di testo, checkbox ecc...

Un form viene creato così:

<form>

.....

</form>

Vediamo singolarmente i principali elementi di input che possono essere contenuti in un form.

Campo di testo

Un campo di testo è usato per accogliere dati che gli utenti inseriranno in una sola linea di testo.

Esempio:

Nome:

Il codice da inserire nel form è:

<input type="text" name="nome_form"/>

dove al posto di nome_form inserite il nome da associare al form per distinguerlo dagli altri.

Area di testo

L'area di testo è utilizzata per permettere all'utente di inserire linee di testo su più righe ad esempio il contenuto di una email.

Esempio:

Contenuto email:

Il codice da inserire nel form è:

<textarea name="prova" rows="5" cols="30"></textarea>

dove al posto di name inserite il nome da associare alla textarea (anche qui servirà per identificarlo nello script che elabora i dati), rows sono le righe della tabella mentre cols sono le colonne.

Campo password

L'HTML mette a disposizione anche un campo dedicato alle password dove ciò che scriviamo non è visibile in caratteri ma in puntini.

Esempio:

Password:

Il codice da inserire nel form è:

<input type="password" name="pwd" />

dove al posto di name inserite un nome associato al campo password (anche qui servirà per identificarlo nello script che elabora i dati)

Radio buttons

Con il radio button l'utente può effettuare la scelta tra vari elementi e selezionare al massimo UN SOLO elemento.

Esempio:

Pasta

Pizza

Pane

Il codice da inserire nel form è questo (per un singolo radio button):

<input name="cibo" type="radio" value="pasta" /> Pasta<br />

Nel caso d'esempio:

<input name="cibo" type="radio" value="pasta" /> Pasta<br />

<input name="cibo" type="radio" value="pizza" /> Pizza<br />

<input name="cibo" type="radio" value="pane" /> Pane<br />

come al solito name da un nome all'elemento del form, in questo caso è lo stesso per i tre radio buttons. Anche qui name servirà per identificarlo nello script che elabora i dati.

Da notare che dopo la fine del tag del radio button c'è il testo che compare accanto al radio button.

Checkboxes

Con i checkboxes l'utente può effettuare liberamente la scelta (nessuna scelta, una scelta o più scelte).

Esempio:

Calciatore

Musicista

Codice c'esempio:

<input name="job" type="checkbox" value="Calciatore" /> Calciatore<br />

<input name="job" type="checkbox" value="Musicista" /> Musicista

anche qui name da un nome ai checkboxes e anche qui name servirà per identificarlo nello script che elabora i dati.

Submit

Ultimo elemento che vedremo è il pulsante submit.

Il pulsante submit invia i dati presenti nella pagina al server. La pagina del server a cui inviare i dati si specifica nel form. Solitamente la pagina a cui arrivano i dati ne farà uso (di solito sono pagine dinamiche PHP, Asp o servlet Java).

Esempio:

Codice:

<input type="submit" value="Invia"/>

Codice esempio di un submit nel form:

<form name="prova" action="pagina.php" method="get">

<input type="submit" value="Invia"/>

</form>

Il tag form ha 3 attributi: name è il nome del form, action è usato per indicare la pagina a cui andranno i dati, method indica il metodo usato (GET o POST).

Con il submit termina questo articolo sui form HTML.

Spero sia stato utile e di facile comprensione.

Alla prossima. Grazie per la lettura.

Lenovo K91, la Smart TV con Android 4.0

By Punto Informatica Redazione • gennaio 18, 2012 • 0 Comments